商务签名教程_商务签名是什么意思

1.电子签名的实现方式主要有哪几种?

2.签名要公文签还是商务签

3.电子商务绘图说明数字签名的过程和基础原理

具体如下:

1. 首先我们打开电脑进入到桌面,然后找到左侧开始图标点击打开。接下来我们在开始菜单中找到word2013选项点击打开。

请点击输入描述

请点击输入描述

2. 然后我们就会进入到word软件界面,我们点击上方的文件。然后在弹出的界面中点击空白文档选项。

请点击输入描述

请点击输入描述

3. 进入到文档界面之后,我们点击上方的插入选项。然后点击下方功能栏中的选项。

请点击输入描述

请点击输入描述

4. 接下来我们只需要在弹出的窗口中找到我们手写签名的就可以点击确定了。

请点击输入描述

请点击输入描述

5. 然后我们就可以看到在word文档中已经插入我们手写签名的了。接下来我们选中点击上方的删除背景选项。

请点击输入描述

请点击输入描述

6.操作完成之后,我们就可以点击上方的保留更改选项。

请点击输入描述

7. 然后我们就可以看到插入的已经变成了文字。接下来我们在签名处鼠标右击打开菜单之后,找到自动换行选项。然后在扩展菜单中点击浮于文字上方选项。

请点击输入描述

请点击输入描述

8. 接下来我们的word文档中就已经插入了我们的手写签名了。

请点击输入描述

电子签名的实现方式主要有哪几种?

潇洒一笔签? 因其行笔潇洒飘逸,主体结构笔不离纸,一气呵成,给人以酣畅淋漓的视觉美感而得名。线条自然连贯,浑然一体;

造型优美别致,运笔跌宕起伏,迂回婉转之间体现一种自然的视觉构成逻辑关系,构建不同风格的整体美。让人信服,让人愉悦!

签名要公文签还是商务签

有以下实现方式。

1、基本电子签名

2、生物特征电子签名

3、具有见证数字签名的电子签名

4、带有个人数字签名的电子签名

5、合格的电子签名

6、电子签名平台

/iknow-pic.cdn.bcebos/32fa828ba61ea8d37af95d03980a304e241f58d9"target="_blank"title=""class="ikqb_img_alink">/iknow-pic.cdn.bcebos/32fa828ba61ea8d37af95d03980a304e241f58d9?x-bce-process=image%2Fresize%2Cm_lfit%2Cw_600%2Ch_800%2Climit_1%2Fquality%2Cq_85%2Fformat%2Cf_auto"esrc="s://iknow-pic.cdn.bcebos/32fa828ba61ea8d37af95d03980a304e241f58d9"/>

电子签名是指数据电文中以电子形式所含、所附用于识别签名人身份并表明签名人认可其中内容的数据。

通俗点说,电子签名就是通过密码技术对电子文档的电子形式的签名,并非是书面签名的数字图像化,它类似于手写签名或印章,也可以说它就是电子印章。电子签名的用途:在电子版的中秋贺卡,结婚请帖,建筑合同上签名。

电子签名并非是书面签名的数字图像化。它其实是一种电子代码,利用它,收件人便能在网上轻松验证发件人的身份和签名。

它还能验证出文件的原文在传输过程中有无变动。如果有人想通过网络把一份重要文件发送给外地的人,收件人和发件人都需要首先向一个许可证授权CA(GlobalSign)申请一份电子许可证。这份加密的证书包括了申请者在网上的公共钥匙即“公共电脑密码”,用于文件验证。

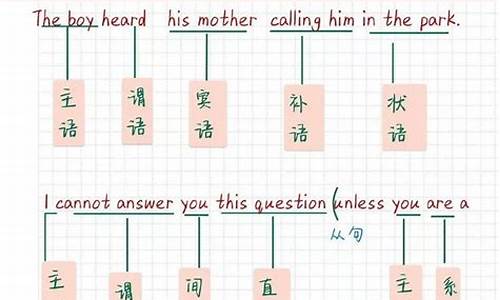

电子商务绘图说明数字签名的过程和基础原理

签名要公文签还是商务签要根据文件类型选择。公文签:就是在制发公文前用于给相关主管领导审核签字批准发文的处理笺,处理笺一般要随正式公文存档,用于查阅。商务签证主要指有关人员因公务或者个人原因去目的地国家从事投资、贸易、会议、展览、劳务等方面事务所进行的实地考察或洽谈。所以根据文件类型选择商务签还是公文签。

随着网络技术和信息技术的发展,电子商务已逐步被人们所接受,并在得到不断普及。但

通过网上进行电子商务交易时,必须保证在交易过程中能够实现安全传输、身份认证、不可否认

性、数据完整性。由于数字证书认证技术用了加密传输和数字签名,能够实现上述要求,因此

在国内外电子商务中,都得到了广泛的应用。

公钥加密是数字证书认证技术的理论基础,我们首先介绍公钥加密和数字签名的原理。

1.公钥加密与数字签名

在密码学中,信息交换的双方传送的数据通称 “报文”,加密前的报文叫 “明文报文 ”,即明

文,加密后的报文叫 “密文报文 ”,即密文,对明文加密用的一组规则称作加密算法,对密文解

密用的一组规则称作解密算法,加密和解密操作通常在密钥的控制下进行,密钥有加密密钥和

解密密钥之分。密文没有解密密匙是不可读的。加密和解密算法本身都是公开的,属于纯数学的

范筹。密码学主要关注密匙管理的问题,因为加密通信的安全性只与密匙有关。加密通信方式

主要有对称加密和非对称加密两种。

1.1对称加密

对称加密用于解决数据本身加密问题,现代的对称加密方式多用繁复的数学算法进行。加密

性能优异,但对称加密本身存在几个缺点:

1.必须事先传递密匙,造成密匙带内传输过程中极易被窃。常规手段无法解决这高风险。

2.密匙管理困难。

3.由于密匙共享,无法实现对加密者的认证。

虽然对称加密对数据本身的加密能力足够强大,但由于对称加密无法解决密钥带内传输的安

全性和对加密者的认证,故它无法适合现代电子商务等基于互联网平台传输敏感信息的活动。而

公钥加密正好弥补了这些缺点,为电子商务的发展铺平了道路。

1.2公钥加密

公钥加密使用一对密钥,由公钥和私钥组成。公钥被广泛发布。私钥是个人安全持有的,不

公开的。用公钥加密的数据只能够被私钥解密。反过来,使用私钥加密的数据也只能用公钥解

密。利用公钥机制我们可以设计如下通信过程:

1.甲公开发布他的公匙;

2.乙用甲的公匙加密明文得到密文并传送给甲;

3.甲用它从不公开的私匙对该密文解密。

由于不存在密钥的带内传输,这样就解决了互联网交易的数据保密问题。而数据不被篡改,

交易双方能互相验证身份,交易发起方对自己的数据不能否认这三个问题都是数字签名实现的。

1.3数字签名

数字签名是通过单向 Hash函数和公钥算法共同实现的。单向 Hash函数将报文映射为定长的

消息摘要,即 Hash值,若报文有细微改动,则 Hash值完全不同,单向是指从 Hash值无法推知

报文值。利用单向 Hash函数的这些特性,可设计如下算法实现数字签名:

1.甲用乙的公匙将要发送给乙的消息 M加密为 MP;

2.用单向 Hash算法算出 Hash值 H,用甲的私匙加密为 HP;

3.将 MP和 HP封装为一个数据块发送给乙。

乙收到消息后,只需简单地对 MP再次用 Hash算法算出 Hash值 HQ,并将它与 HP比较,

相同该数据块真,不同则该数据块。如果为真,则乙用自己的私匙解密 MP,得到 M。

可见,只要 MP和 HP中任意一项有丝毫改动,那么乙收信后都会认定该数据块无效。这就

实现了数据的不可篡改。由于只有甲自己才有私匙,所以简单反推一下,我们不难看出一旦乙的

验证通过,甲就已经绝对“不可否认”该数据块是他加密发送的了。

乙怎么确认甲的公钥的真实性,而非“中间人”篡改过的 ?这正是公钥基础设施( Public

Key Infrastructure,简称 PKI)所要解决的问题。

2. 公钥基础设施

本质上讲 , PKI 是保护公开密钥的基础架构。我们知道,密码学的安全基础在于密钥的保

护,秘密密钥是“秘密”。公开密钥是公开的,任何人都可以访问,似乎不需要保护。但是,公开

密钥必须放在一个大家都可访问的地方才能被所有人访问,这个地方如果对所有人都有写权,就可

能有人用冒的公开密钥覆盖其他人的公开密钥,使得与该人通信的秘密都被冒人解密,真正的

接收者反而不能阅读。因此,公开密钥也要受到保护。目前,数据完整性保护最好的技术是基于公

开密钥的数字签名。公开密钥的数字签名成为证书,对公开密钥签名的机构成为签证机关。

2.1数字证书

数字证书是一种数字标识,提供用户在互联网上的身份认证,它是一个经证书授权中心数

字签名的包含公开密钥拥有者信息和公开密钥的文件。最简单的证书包含一个公开密钥、名称以

及证书授权中心的数字签名。证书的格式遵循 ITUT X.509国际标准。

下面是我提供的资料下载网址:

://wenku.baidu/view/98b5553a580216fc700afd30.html

声明:本站所有文章资源内容,如无特殊说明或标注,均为采集网络资源。如若本站内容侵犯了原著者的合法权益,可联系本站删除。